苹果发布安全更新,修复已被利用的0day漏洞

10月11日,苹果发布了iOS 15.0.2和iPadOS 15.0.2安全更新,以修复一个0day漏洞,据称该漏洞已被积极利用。

对于该漏洞,苹果方面这样描述:“应用程序可能能够执行具有内核特权的任意代码。在更新中已通过改进内存处理解决了内存损坏问题。”除此之外未进一步透露更多细节。

这个漏洞是由一位匿名研究员提交的,编号为CVE-2021-30883。

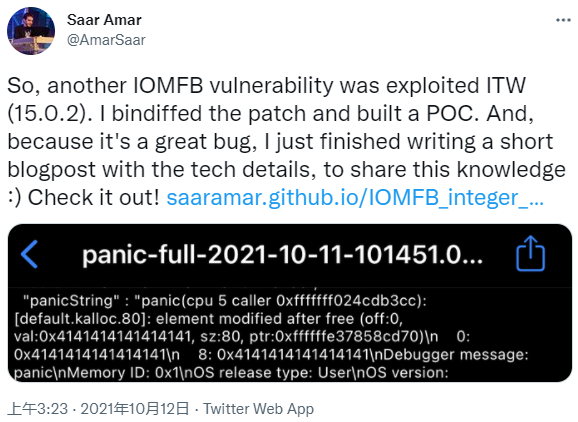

在漏洞披露后,安全研究员Saar Amar发布了对该漏洞的POC(概念验证):

Saar Amar的POC链接:https://saaramar.github.io/IOMFB_integer_overflow_poc/

该漏洞是存在于IOMobileFrameBuffer中的关键内存损坏问题,应用程序可以触发漏洞,使得攻击者能够利用漏洞获取内核特权在易受攻击的设备上执行攻击,从而窃取数据、安装恶意软件。

鉴于该漏洞已遭在野利用,建议大家尽快安装更新补丁,前往“设置”>“通用”,点击“软件更新”进行更新即可。

本次更新适用于iPhone 6s及之后的版本, iPad Pro的所有型号, iPad Air 2及之后的版本, 第五代iPad及之后的版本, iPad mini 4及之后的版本,以及第七代iPod touch。

推荐文章++++

﹀

球分享

球点赞

球在看

[广告]赞助链接:

关注数据与安全,洞悉企业级服务市场:https://www.ijiandao.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注KnowSafe微信公众号

关注KnowSafe微信公众号随时掌握互联网精彩

- 对Demumu不满意 死了么APP撤回更名!将在线征集新名字

- Android 15完全成熟了!稳定版呼之欲出

- Ventoy 让你的 USB 驱动器变成一个超级启动盘。

- 文心一言来了!李彦宏:百度是全球大厂中第一个做出来的!

- 华为联合ICPC举办上海训练营

- 7-Zip 遭抵制?呼吁者定下“三宗罪”:伪开源、不安全、作者来自俄罗斯!

- 快手回应董事长宿华“被带走配合调查”:恶意谣言,已报案;苹果关闭iOS 15.4.1验证通道;Linux 5.18发布|极客头条

- 硬件工程师年薪26万美元、软件工程师30万,在谷歌打工“香”吗?

- 华为胡厚崑:夯实基础,共创数字化新格局

- 无线耳机香不香?标准千万条,____ 第一条

- 7000多人好评度100%的免费课程,你不来看看吗?

- 部署了SSL证书浏览器提示“不安全” 怎么办?